确实,验证码保存在session中可能存在安全风险。验证码通常用于验证用户的身份,如果将其保存在session中,可能会存在以下几个安全隐患。

1、泄露风险:黑客可能会通过攻击服务器来窃取session中的数据,包括验证码,一旦验证码被盗取,黑客可能会利用这些验证码进行恶意操作,如模拟用户登录等。

2、持久性风险:将验证码保存在session中意味着在用户完成验证后,验证码仍然存在于服务器内存中,这可能导致长时间存储敏感信息,增加了信息泄露的风险。

为了增强安全性,可以考虑以下替代方案:

1、前端验证:将验证码通过前端页面展示给用户,用户输入验证码后直接提交给后端进行验证,后端验证完成后不再保存验证码信息,这样可以避免将敏感信息存储在服务器内存中。

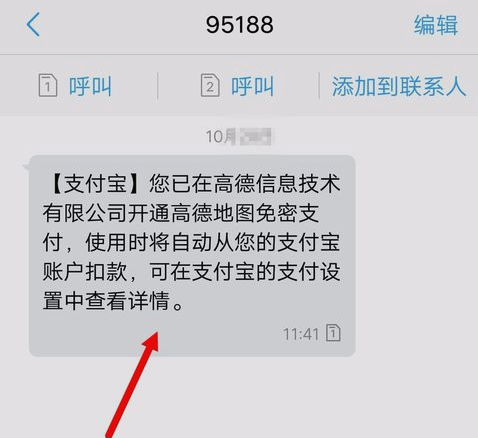

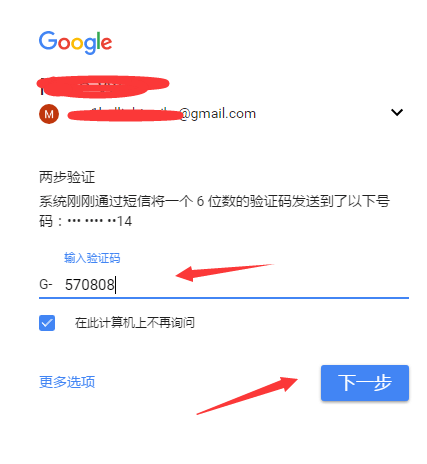

2、临时令牌:使用一次性临时令牌(OTP)作为验证码的一种替代方式,用户收到临时令牌后,在规定时间内输入到系统中进行验证,这种方式可以避免长时间存储敏感信息,降低风险。

3、加密存储:如果需要将验证码保存在服务器端,可以采用加密的方式进行存储,确保只有合法的用户或系统能够访问和解密这些验证码信息,以增加安全性。

将验证码保存在session中确实存在安全风险,为了确保用户数据的安全性,建议采用其他方法来处理验证码验证过程。